Falla REST-API in WordPress: 1,5 milioni di siti colpiti

Purtroppo, nonostante gli sforzi di sviluppatori, fornitori di hosting e operatori, gli attacchi ai siti WordPress stanno crescendo esponenzialmente e rischiano di travolgere una buona fetta del Web.

E i bersagli non mancano: infatti, secondo le statistiche più recenti, i siti gestiti con WordPress, nel mondo, sarebbero quasi 16 milioni (circa 15.886.000) e rappresenterebbero il 27% di quelli raggiungibili sul Web.

Secondo la società di sicurezza WordFence, che sta seguendo da vicino l’evoluzione degli attacchi basati sulla vulnerabilità REST-API che consente attacchi di content injection, i siti Internet hackerati sarebbero già 1,5 milioni. La falla di sicurezza affligge le versioni 4.7.0 e 4.7.1 della piattaforma CMS, ma non l’ultima versione 4.7.2, resa disponibile lo scorso 26 gennaio.

La strage di siti conferma l’inutilità dello stratagemma messo in campo dagli sviluppatori di WordPress, che hanno tentato di tenere segreta la vulnerabilità per una settimana dal rilascio della patch proprio allo scopo di impedire che gli hacker avviassero lo sviluppo di exploit per sfruttarla.

La speranza era che i sette giorni di ritardo permettessero agli amministratori di eseguire l’aggiornamento (WordPress integra anche un sistema di update automatico) riducendo il numero di siti vulnerabili.

Purtroppo a 48 ore dalla pubblicazione dell’avviso che illustrava la presenza del bug, sul web hanno cominciato a comparire gli exploit per sfruttarla e gli attacchi sono partiti. La prima ondata ha colpito circa 100.000 siti e, dopo un primo momento di preoccupazione, l’allarme sembrava essere rientrato.

Come spiegano i ricercatori di WordFence, i primi attacchi sono stati arginati grazie anche all’intervento delle società di sicurezza, che hanno eseguito un “push” nei firewall di nuove regole che permettevano di bloccare l’attacco.

Ora, però, i pirati informatici hanno infatti cominciato a utilizzare una variante dell’attacco che è in grado di bypassare i filtri dei firewall e portare l’attacco di content injection sui siti vulnerabili.

Utilizzando gli exploit creati per sfruttare la falla, un singolo gruppo hacker è riuscito a colpire quasi 400.000 siti.

Ma cosa rischiano esattamente gli amministratori che non aggiornano? Tanto, anzi tantissimo.

La vulnerabilità REST-API consente infatti di “iniettare” contenuti esterni nelle pagine Web, aprendo la strada a qualsiasi tipo di abuso. Nella maggior parte dei casi gli hacker la stanno usando per defacciare le pagine, inserendo messaggi di varia natura: dagli slogan politici alle semplici rivendicazioni dell’hacking.

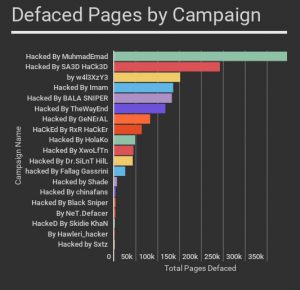

Su Internet, in pratica, si sta assistendo a una gara tra diversi gruppi hacker che cercano di compromettere il maggior numero possibile di siti prima che vengano aggiornati alla nuova versione. E finora, i maggiori 20 gruppi hacker che stanno sfruttando la falla REST-API hanno compromesso circa 1,5 milioni di siti.